メールはビジネスにおける不可欠なコミュニケーション手段である一方、サイバー攻撃や情報漏えい、誤送信といったリスクにも常にさらされています。中小企業が持つ情報資産を保護するために、メールセキュリティに注力することは不可欠といえるでしょう。

本記事では、企業が直面するメールセキュリティの課題と対策について網羅的に解説します。ここでいう「メールセキュリティ」とは、メールを利用することで引き起こされる脅威から情報資産を保護し、安全にやりとりするための技術を指します。

ゼロトラストセキュリティ時代に求められる最新技術や、実際の導入事例、導入を成功させるポイントなど、2026年時点で最適なアプローチをお届けします。メールセキュリティに不安をいだく方、何らかの施策の導入を検討している方は是非お役立てください。

目次

なぜ今「メールセキュリティ」が重要なのか

メールセキュリティで守るべき3つのポイント

主な脅威と攻撃パターン

企業に必要なセキュリティ対策ツールとは

メールセキュリティ導入の手順と選び方

セキュリティ教育と運用ルールの整備

FAQ

なぜ今「メールセキュリティ」が重要なのか

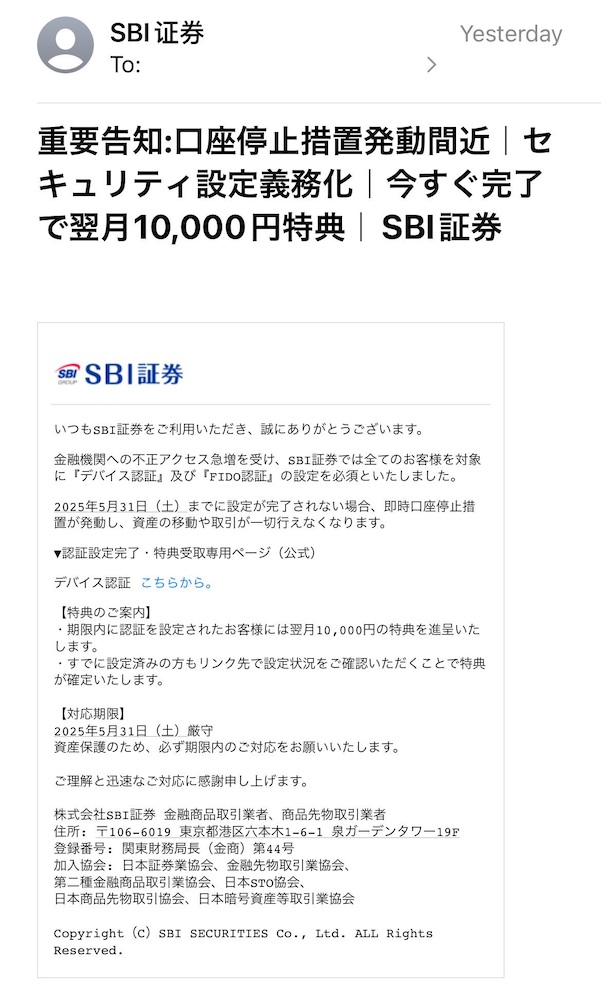

近年、企業にとって「メールセキュリティ」は喫緊の経営課題となっています。その背景には、フィッシング詐欺やビジネスメール詐欺(BEC)の急増、働き方の変化による新たな脆弱性の顕在化、そして法規制の強化があります。加えて、これまで多くの組織で使われてきた、パスワード付きファイルをメールで送り、後からパスワードを別に送る「PPAP」も情報漏えいやマルウェア感染のリスクが指摘されています。

フィッシング詐欺・ビジネスメール詐欺の急増

まず注目すべきは、フィッシング詐欺・BECの被害件数と金額の増加です。警察庁の発表(2024年)によれば、フィッシング詐欺による相談件数は前年比で約1.5倍に増加しており、被害金額も急増しています。特に企業を狙ったBECでは、取引先や経営陣を装った偽メールにより振込指示や請求書の偽造が行われ、1件あたり数千万円規模の損失が生じるケースも確認されています。

在宅勤務・クラウド利用の拡大で脆弱性が露呈

さらに、在宅勤務やクラウドサービスの急速な普及もセキュリティ上の懸念を高めています。リモート環境では、社内ネットワークのような境界型セキュリティが通用せず、従業員個々のデバイスやネットワーク設定に依存する状況が増えています。また、クラウド利用の拡大により、私物端末(BYOD)からのアクセスに伴うリスクが顕在化しています。

メールを入り口とする標的型攻撃の増加

メールを起点とする標的型攻撃も後を絶ちません。IPA(情報処理推進機構)の「情報セキュリティ10大脅威 2024」では、「標的型攻撃による機密情報の窃取」が組織向けの脅威で4位に選ばれており、攻撃の多くが最初の侵入口としてメールを利用していると分析されています。業務メールの添付ファイルやリンクをクリックさせる手口は依然として有効であり、対策の遅れが命取りとなります。

ガイドライン・法令(個人情報保護法改正等)の影響

加えて、法規制やガイドラインの厳格化も企業の対応を迫っています。たとえば2022年の個人情報保護法改正では、漏えいリスクが高い情報の取り扱いに対する報告義務が強化され、一定の漏えい事案では速やかな報告と本人通知が義務化されました。これにより、たとえメールの誤送信であっても、その内容が個人情報であれば法的責任を問われる可能性が高まっています。JIS Q 15001(プライバシーマーク制度の規格)においても、送信ミス防止や暗号化の実施が推奨されています。

こうした状況を受け、多くの企業が従来の境界防御型モデルからゼロトラストセキュリティモデルへと移行し、メールセキュリティを再設計し始めています。メールを単なる業務ツールと捉えるのではなく、最も危険な「入り口」として戦略的に防御する姿勢が、今後ますます重要になるでしょう。

クラウド型メールセキュリティ「使えるメールバスター」の詳細はこちら>>

メールセキュリティで守るべき3つのポイント

メールセキュリティは、企業の情報資産を守るために不可欠な要素です。特に、以下の3つのポイントに注目することで、より強固なセキュリティ体制を構築できます。

認証と送信者の正当性の確認

メールのなりすましを防ぐためには、送信者の正当性を確認する仕組みが必要です。SPF(Sender Policy Framework)は、送信元のIPアドレスが正当なものかを検証します。DKIM(DomainKeys Identified Mail)は、メールに電子署名を付与し、改ざんを防止します。

DMARC(Domain-based Message Authentication, Reporting, and Conformance)は、SPFやDKIMの検証結果に基づき、受信側がメールの処理方針を決定できるようにします。さらに、BIMI(Brand Indicators for Message Identification)を導入することで、認証済みのメールにブランドロゴを表示し、受信者が視覚的に正当性を確認できるようになります。

コンテンツの安全性の確保

メールの内容自体にも注意が必要です。フィッシング詐欺やマルウェアの添付ファイルは、受信者の不注意を突いて情報を盗み取ります。アンチウイルス機能やスパムフィルタリングを活用し、これらの脅威を未然に防ぐことが重要です。また、メール本文や添付ファイルの暗号化により、通信中の情報漏えいリスクを低減できます。さらに、DLP(Data Loss Prevention)機能を導入することで、機密情報の漏えいを防止し、コンプライアンス遵守にも寄与します。

誤送信・なりすまし・内部不正対策

ヒューマンエラーや内部不正も、情報漏えいの大きな要因です。誤送信対策として、送信前の確認機能や上長承認フローの導入が効果的です。また、内部不正を防ぐためには、アクセス権限の適切な管理やログ監視が不可欠です。これらの対策を組み合わせることで、組織全体のセキュリティレベルを向上させることができます。

これらのポイントを踏まえた総合的なメールセキュリティ対策を講じることで、企業の情報資産を守り、信頼性の高いコミュニケーションを実現できます。

主な脅威と攻撃パターン

メールはビジネスにおける主要なコミュニケーション手段である一方、サイバー攻撃の主要な侵入経路にもなっています。以下で、メールを介した主な脅威と攻撃パターンを解説します。

ランサムウェア、マルウェア、リンク型攻撃、添付ファイル型攻撃

攻撃者は、悪意のあるリンクや添付ファイルを含むメールを送信し、受信者がそれらをクリックまたは開くことでマルウェアやランサムウェアに感染させます。これにより、システムの制御を奪われたり、データが暗号化されて身代金を要求されたりする事態が発生します。特に標的型攻撃メールは、受信者が業務上のメールと誤認するよう巧妙に作られており、開封やリンクのクリックによって感染が広がります。

フィッシングメールとビジネスメール詐欺(BEC)

フィッシングメールは、実在する企業や公的機関を装って送信され、受信者を偽のウェブサイトへ誘導し、個人情報や認証情報を入力させる手法です。一方、ビジネスメール詐欺(BEC)は、経営者や取引先になりすまして送信され、従業員を騙して不正な送金を行わせる詐欺手法です。これらの攻撃は、巧妙ななりすましとソーシャルエンジニアリングにより、検知が難しく、企業に多大な損害を与える可能性があります。

サイバー攻撃の侵入経路としてのメール

メールは、サイバー攻撃の主要な侵入経路として利用されています。最新の調査によれば、約90%のサイバー攻撃が電子メールを起点としており、特にランサムウェアやビジネスメール詐欺、フィッシング攻撃が増加しています。これらの攻撃は企業のメールシステムを狙っており、セキュリティ対策の強化が求められています。

社内で発生する誤送信・なりすまし

ヒューマンエラーによるメールの誤送信や、内部関係者によるなりすましも、情報漏えいの大きな要因となります。たとえば、誤って機密情報を含むメールを送信してしまったり、内部の従業員が他人になりすまして不正な指示を出したりするケースがあります。

これらの脅威に対処するためには、技術的なセキュリティ対策だけでなく、従業員のセキュリティ意識の向上や、適切な運用ルールの整備が不可欠です。メールセキュリティを強化することで、企業の情報資産を守り、信頼性の高いビジネスコミュニケーションを実現できます。

企業に必要なセキュリティ対策ツールとは

サイバー攻撃の主戦場がメールに移行する中、企業の情報資産を守るには、単一の対策では不十分です。標的型攻撃やビジネスメール詐欺(BEC)など巧妙化する手口に対して、複数の防御レイヤーを組み合わせる「多層防御」が求められています。ここでは、メールセキュリティにおける代表的な技術や対策手段を整理し、クラウド型ソリューションの利点についても解説します。

サンドボックス、EDR / XDR、SIEM、SOC

サンドボックスは不審な添付ファイルやリンクを隔離環境で実行し、安全性を検証する技術です。未知のマルウェアに対して有効で、EDR(Endpoint Detection and Response)やXDR(Extended Detection and Response)と連携することで、端末やネットワーク全体の挙動監視とインシデント対応を迅速化できます。さらに、SIEM(Security Information and Event Management)はログデータを集約・分析し、脅威の早期発見を支援します。加えて、サイバー攻撃の検知や分析を行い、対策を講じる専門組織であるSOC(Security Operation Center)を社内外に設置することで、リアルタイムの監視体制が整い、被害の最小化が可能になります。

メールゲートウェイ、スパムフィルター、DLP

一方、メールの入り口での防御には、メールゲートウェイやスパムフィルターが有効です。これらは、既知のスパムメールや危険な送信元からのメールを自動的に遮断します。加えて、DLP(Data Loss Prevention)は機密情報の外部流出を防ぐための技術で、添付ファイルの中身まで検査して、不適切な送信をブロックする機能も含まれます。

多要素認証、デジタル署名、TLS / SSL暗号化

ユーザー認証と通信の安全性も重要です。多要素認証(MFA)を導入することで、IDとパスワードの盗難による不正ログインリスクを大幅に低減できます。また、デジタル署名は送信者の正当性を証明し、改ざんのないメールであることを保証します。TLS(Transport Layer Security)やSSL(Secure Sockets Layer)による暗号化は、メールの内容が通信経路上で盗聴・改ざんされるのを防ぎます。

クラウド型メールセキュリティの導入メリット

こうした多層的な防御策を実現する手段として、クラウド型メールセキュリティサービスの導入は非常に有効です。たとえば「使えるメールバスター」は、導入・運用コストを抑えつつ、常に最新の脅威情報に基づいた対策を講じることができ、社内IT部門の負担も軽減されます。

また、「使えるクラウドバックアップ」はAIベースのテクノロジー「アクティブプロテクション」を搭載し、ランサムウェアやウィルス等のマルウェア対策で、リスクを未然に防ぎます。

メールセキュリティは「技術を重ねること」と「継続的な運用」が鍵です。多様な手法を組み合わせ、時代に即したセキュリティ体制を構築することが、企業の持続的な信頼と事業継続性を支える基盤となります。

クラウド型とオンプレ型のメールセキュリティソフトの違いは?メリットデメリットを徹底解説>>

メールセキュリティ導入の手順と選び方

以上で説明したフィッシング、マルウェア、不正アクセスといった脅威に対抗するためには、適切なメールセキュリティ対策の導入が不可欠です。ここでは、導入の具体的なステップやサービス選定のポイントを整理し、中小企業にとって最適なアプローチを考察します。

導入の流れ:申し込みから設定まで

メールセキュリティサービスの導入は、大きく分けて以下のステップを踏んで進められます。

1. サービス申し込み

契約時には、自社のメール環境(Microsoft 365、Google Workspace、自社SMTPサーバなど)との互換性を確認することが重要です。

2. 初期設定

管理画面にログインし、受信・送信のルール設定や管理者アカウントの登録などを行います。多くのクラウド型サービスではウィザード形式で案内され、初期導入のハードルは比較的低くなっています。

3. DNS設定変更

迷惑メールフィルターや偽装防止機能を有効にするには、SPF / DKIM / DMARCなどのDNSレコードを設定する必要があります。これにより、なりすましメールの遮断や送信ドメイン認証が可能となります。

4. テストと運用開始

導入後はテストメールの送受信を行い、フィルターの精度や誤検知の有無をチェックします。運用フェーズでは、日々のログ確認や定期的な設定見直しが求められます。

ホワイトリスト・ブラックリストの運用

導入後の重要な運用要素のひとつが、ホワイトリスト(信頼できる送信元)とブラックリスト(ブロック対象の送信元)の管理です。これにより、誤って遮断される業務メールの復旧や、悪意ある送信者からのメールブロックを柔軟に調整できます。自動学習機能を備えたサービスを選べば、管理工数を削減しつつ精度の高いスパムフィルタリングが可能になります。

メールアーカイブ・検疫・監査ログの活用

多くのメールセキュリティ製品には、メールアーカイブ(メールの長期保存)、検疫(疑わしいメールの一時隔離)、監査ログ(操作・通信履歴の記録)といった機能が含まれます。これらは情報漏えい対策や内部統制、法令遵守(コンプライアンス)の面で有効です。

たとえば、万が一インシデントが発生した際にも、検疫されたメールの内容確認や、ログを用いた送信経路の追跡が可能となり、迅速な原因究明と対応につながります。また、アーカイブ機能を活用すれば、退職者のメール内容の保管や社内調査にも役立ちます。

サービス選定の比較ポイント

数あるメールセキュリティ製品の中から自社に適したものを選ぶ際には、以下の観点から比較することが重要です。

| 導入のしやすさ | ・クラウド型は短期間で導入可能 ・オンプレミス型はカスタマイズ性に優れるが工数がかかる |

| 料金体系 | ・ユーザー数やメールボックス単位など課金体系を確認 ・追加オプションの有無も要チェック |

| サポート体制 | ・導入初期の設定支援、問い合わせ対応のレスポンス、国内 拠点の有無などは、運用面での安心材料となる |

| 拡張性と他サービスとの 連携 | ・SIEMやEDRと連携できるか、将来的なスケーラビリティに 対応しているかも選定基準 |

中小企業に最適なソリューションとは?

中小企業の場合、大規模なIT部門や専任のセキュリティ担当が不在というケースも少なくありません。したがって、設定がシンプルで、かつ自動化されたセキュリティ機能を持つクラウド型サービスが現実的な選択肢となります。

「使えるメールバスター」は、スパム・ウイルス対策、フィッシング対策、添付ファイル判定、なりすまし対策などの機能をワンパッケージで提供し、導入の手間や管理負荷を大幅に軽減してくれます。クラウド型サービスなのでメールサーバにも負荷がかからず、MXレコードの変更をするだけでサービスを開始することができます。

株式会社北里コーポレーション|メールセキュリティ導入事例

生殖医療分野で国内トップシェアを誇る北里コーポレーションは、日々の業務で膨大なメールのやりとりを行う中、迷惑メールの急増に課題を抱えていました。そこで導入したのが、クラウド型メールセキュリティサービス「使えるメールバスター」です。

導入前は、各個人でのスパム振り分けでは対応が限界に達しており、業務効率やセキュリティ面でのリスクが顕在化していました。使えるメールバスターのトライアル導入により即座に効果を実感し、迷惑メールの激減とフィッシングリスクの低減を確認。全社導入に至りました。

導入後は、使いやすい管理画面や学習機能によって、誤検知時の対応もスムーズ。ITリテラシーに依存せず、直感的な運用が可能である点も高く評価されています。今後はクラウド基盤全体の見直しとあわせ、さらなる業務効率化・セキュリティ強化を目指しています。

「使えるメールバスター」は、既存のメール環境をそのままに導入可能で、企業の「攻めの守り」を実現する実践的な選択肢となっています。

セキュリティ教育と運用ルールの整備

サイバー攻撃の多くは、人のミスをきっかけに発生しています。特にフィッシングメールやマルウェア付き添付ファイルを開封してしまうと、個人情報の流出やランサムウェア感染といった深刻な被害につながりかねません。そのため、技術的な対策に加えて「社員一人ひとりのセキュリティ意識の向上」が不可欠です。ここでは、セキュリティ教育と運用ルールの整備について、その具体的な取り組み方法を解説します。

社員向けセキュリティ教育・ユーザー教育の重要性

まず重要なのが、社員向けのセキュリティ教育の実施です。たとえ高性能なセキュリティ製品を導入していても、最終的な判断をするのは人間です。パスワードの使い回し、疑わしいメールの開封、不審なリンクのクリックといった行動が、企業全体のリスクとなります。新入社員への初期研修はもちろん、全社員を対象とした定期的なリフレッシュ教育の実施が望まれます。加えて、フィッシングメールの見分け方、業務用アカウントと個人アカウントの使い分けといった具体的な事例に基づいた教育が効果的です。

メール運用ルールとポリシーの策定

次に、明文化されたメール運用ルールやセキュリティポリシーの策定が必要です。たとえば、業務連絡には必ず社内指定のメールアドレスを使う、添付ファイルにはパスワードを設定する、取引先情報や機密資料をメール本文に直接記載しないなどのルールが挙げられます。加えて、万が一メール誤送信やフィッシングの疑いが発生した場合の対応手順も整備しておくことで、被害の拡大を未然に防ぐことが可能です。

セキュリティ意識の定着方法(シミュレーション・定期訓練など)

さらに、セキュリティ意識を定着させるための継続的な取り組みも重要です。実践的な訓練として、フィッシングメールを模した「疑似攻撃シミュレーション」を定期的に実施する企業が増えています。これにより、社員は自らの行動を振り返り、どのようなメールが危険なのかを体感的に学ぶことができます。また、社内報やメールで最新のセキュリティニュースや注意喚起を発信することで、意識の継続的な引き上げが図れます。

セキュリティは「仕組み」と「人」の両輪で成り立ちます。教育とルールの整備を怠らず、全社員がセキュリティの担い手であるという認識を共有することが、安全な業務環境を支える基盤となるのです。

FAQ

メールセキュリティ対策はどの部署が主導すべき?

通常は情報システム部門やCSIRT(インシデント対応チーム)が主導しますが、中小企業の場合、専門部署がないことも多いため、経営層との連携が非常に重要です。経営判断としての投資や全社的なルール策定が必要になるため、経営陣の理解と支援のもとで推進することが、実効性のある対策につながります。

※CSIRT(シーサート)とはComputer Security Incident Response Team(コンピュータセキュリティインシデント対応チーム)の略で、企業や組織内で発生したサイバー攻撃・情報漏えい・マルウェア感染などのセキュリティインシデントの対応・調査・報告・再発防止策の立案を行う専門チームです。

SPFやDMARCなどの認証設定は必須ですか?

はい。SPF、DKIM、DMARCといった送信ドメイン認証は、メールのなりすましを防ぐ基本的な技術です。これらを正しく設定しないと、第三者に送信元を偽装されるリスクが高まり、自社メールの信頼性も著しく低下します。取引先に迷惑をかける恐れもあるため、導入は事実上必須といえます。

クラウド型とオンプレミス型、どちらが良いですか?

現在は多くの企業で、クラウド型(SaaS)のメールセキュリティサービスが主流となっています。オンプレミス型に比べて導入が容易で、常に最新の脅威情報に自動対応できる更新性、初期コストや運用負荷の軽減、拡張性の高さなどが利点です。特に中小企業やリソースの限られた企業にとっては、クラウド型が現実的な選択肢です。

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)