マルウェアはコンピュータウイルス・ランサムウェア・スパイウェアなど悪意あるソフトウェアの総称です。近年はAIを悪用した攻撃が急増し、特にパスワードや認証情報を静かに盗み取る「情報窃取型マルウェア(Infostealer)」が企業の新たな脅威となっています。

本記事では、マルウェアの基本知識から感染経路・症状・具体的な感染防止対策まで、企業が今すぐ実践すべき内容をわかりやすく解説します。

この記事の要点

- ▶マルウェアはランサムウェアを含む上位概念 ─ 情報窃取型(Infostealer)など2026年現在も急増中の脅威が多数ある

- ▶感染経路はメール・Webサイト・外部ストレージが中心 ─ この3つを塞ぐことが対策の出発点

- ▶感染してしまっても、バックアップが正しく設計されていれば業務継続できる

- ▶無料ソフトだけでは不十分 ─ ランサムウェア・Infostealer対策にはAI検知機能付きのソリューションが必要

目次

マルウェアとは?主な種類と感染経路

「コンピュータウイルス」「ランサムウェア」「スパイウェア」などはすべてマルウェアに含まれます。マルウェアとは悪意ある意図をもって利用されるソフトウェアの総称であり、その種類も感染経路も多岐にわたります。マルウェアの基本を理解することが対策の第一歩です。

マルウェアの主な種類

以下では代表的なマルウェアを5つ取り上げます。

ウイルス

端末に侵入しプログラムの一部を書き換え、自己増殖します。経済産業省によると「自己伝染機能」「潜伏機能」「発病機能」の一つ以上を有するものと定義されています。

参考:「コンピュータウイルス対策基準」(経済産業省)

トロイの木馬

良性のプログラムを装って端末に侵入し、内部で有害なマルウェアをダウンロードしたり機密データを流出させたりします。

ランサムウェア

データの復元を条件に「身代金」を要求する不正プログラムです。2023年7月には名古屋港の情報管理システム、2022年2月にはトヨタのサプライチェーン「小島プレス工業」が攻撃を受け、国内全工場が稼働停止に追い込まれました。

中小企業のランサムウェア被害実例と対策ガイドはこちら>>

情報窃取型マルウェア(Infostealer)

⚠️ 2024〜2026年で急増している新たな脅威

Lumma・RedLineなどのInfostealerは、ブラウザに保存されたパスワード・セッションCookie・クレジットカード情報などを静かに盗み取ります。ランサムウェアと異なり業務を停止させないため気づかれにくく、盗んだ認証情報がダークウェブで売買されてVPN不正ログイン→ランサムウェア攻撃という「連鎖被害」の入口になるケースが増えています。EDR/XDRによる検知が有効な対策です。

Emotet(エモテット)

マクロ付きのWordやExcelファイルを悪用し、実際の返信メールを装ったスパムメール(RE:形式)で感染が拡大するマルウェアです。同僚からのメールと誤認させる手口が特徴で、感染すると機密情報が窃取されます。

マルウェアの主な感染経路

マルウェアの主な感染経路は以下の3つです。

① メール

添付ファイルの開封やURLクリックを起点に感染するケースが最多です。実際のやりとりを装ったスパムメールは警戒心が薄れやすく、Emotetはこの手口で3,200以上の組織に感染しました。金融機関を装い「パスワード変更」を促す偽メールも多数報告されています。

② Webサイト

ダウンロードなしにサイトを閲覧しただけで感染するケースもあります。大手企業のサイトが改ざんされ、外部サイトにリダイレクトされてマルウェアが作動する事例も発生しています。

③ 外部ストレージ

USBメモリや外付けHDDの接続を介して感染が広がります。感染した端末にUSBを差し込むだけでオフィス内に被害が連鎖するリスクがあります。

マルウェア感染が疑われる主な症状

以下の症状が複数見られる場合、マルウェア感染を疑い、すぐに端末をネットワークから切断してください。

OSに不自然な動きが見られる

端末の処理速度の低下・ファイルの消失・原因不明のポップアップ・起動障害・シャットダウンの繰り返しなどが典型的な症状です。単一の症状だけで断言はできませんが、複数の兆候がある場合は感染を強く疑いましょう。

身に覚えのないメール発信や料金請求がある

勝手にメールが送信されたり、身に覚えのない料金が発生している場合、すでにアドレス帳やクレジットカード情報が窃取されている可能性があります。まずカード会社に連絡し、不正利用があれば即座に利用停止を依頼してください。

「セキュリティツールの警告」が出る

ウイルスソフトやIPS(不正侵入防止システム)がマルウェアを検知すると警告を出します。通常は自動で遮断・駆除されますが、警告が頻繁に繰り返される場合は感染が進行している可能性があります。

マルウェア感染が企業に与える被害

金銭的被害

個人情報・クレジットカード情報・口座番号の盗用、ランサムウェアによる身代金要求、ハードウェア・ソフトウェアの物理的被害、調査・対応費用など、被害は多岐にわたります。

実例として、従業員10名・年間売上3億円の小売業者がマルウェアに感染した際、1万人分の会員情報が漏えいしサイトが2週間閉鎖。賠償・顧客対応・調査復旧費用の合計は2,650万円にのぼりました。

信用失墜

顧客・取引先への被害が及ぶと社会的信用が失われます。競合他社への顧客流出・受注停止・銀行融資の困難化など、経営全体への打撃につながります。

事業継続が困難

システム停止が長期化すれば、サービス提供が不可能になります。警察庁調査では、ランサムウェア感染後の復旧に1ヶ月以上かかった組織が49%、復旧費用が1,000万円以上かかった組織が50%に達しています。BCP(事業継続計画)の観点からの対策はこちら>>

マルウェア対策が重要視される理由

感染時のリスクの大きさ

一度マルウェアに感染すると、単なるデータ損失にとどまらず、金銭的損害・信用失墜・事業停止と被害が連鎖します。特に中小企業はセキュリティ体制が手薄なため標的になりやすく、2024年は中小企業のランサムウェア被害が前年比37%増と急増しています。

取引先や顧客に被害が及ぶ可能性がある

感染した端末が「踏み台」になり、取引先のシステムや顧客情報まで被害が拡大するサプライチェーン攻撃が増加しています。自社だけの問題ではなく、ビジネスネットワーク全体への責任として対策を講じる必要があります。サプライチェーン攻撃の詳細はこちら>>

📋 2026年度〜:SCS評価制度で「セキュリティ対策が見える化」される

経済産業省が主導するSCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)が2026年度に運用開始予定です。企業のセキュリティ対策状況を星1〜5で評価・認定し、取引先への証明手段とする国の制度で、中小企業も対象です。「御社のセキュリティ対策は何星ですか?」と取引先から問われる時代に備え、今から基本対策を整えることが重要です。

マルウェア対策とウイルス対策の違い

「ウイルス対策」はマルウェアの中の「ウイルス」という特定の種類への対策を指します。一方「マルウェア対策」はウイルス・トロイの木馬・ランサムウェア・Infostealer・スパイウェアなど、すべての悪意あるソフトウェアへの包括的な対策です。

現代の脅威はウイルスだけではないため、「ウイルス対策ソフトを入れているから安心」という考え方は危険です。EDR/XDRなど包括的なマルウェア対策ツールとの組み合わせが現代の標準です。

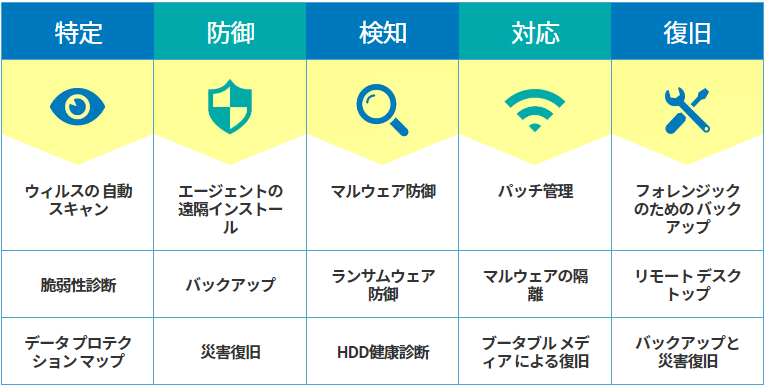

企業が行うべき6つのマルウェア感染防止対策

【サーバ・システム】のマルウェア感染防止対策

① OSやソフトウェアのアップデートを徹底する

未適用の脆弱性は攻撃者の入口になります。OSはもちろん、業務ソフト・ブラウザ・プラグインも含め常に最新版を維持してください。EOL(サポート終了)製品の継続使用は特に危険です。情報セキュリティ5か条の詳細はこちら>>

② セキュリティソフト・EDRを導入する

従来型のウイルス対策ソフトだけでは新型の脅威に対応できません。AIによる振る舞い検知(EDR/XDR)と組み合わせることで、未知のマルウェアや情報窃取型への防御力が大幅に向上します。

③ バックアップを正しく設計する

感染してもデータを復旧できる体制が最後の砦です。3-2-1ルールに従い、バックアップデータを本番環境と切り離した場所に保管することが重要です。警察庁調査では、バックアップ取得済みでも75%が復元不可でした。主な原因は「バックアップも一緒に暗号化された」ことです。

【従業員】へのマルウェア感染防止対策

④ メールの取り扱いルールを徹底する

不審な添付ファイルの開封禁止・URLクリック前の送信元確認・DMARC/SPF/DKIMなどのメール認証導入が基本です。メールフィルタリングサービスの導入でフィッシングメールを入口でブロックすることも効果的です。

⑤ パスワード管理と多要素認証(MFA)を導入する

情報窃取型マルウェアによって盗まれた認証情報は、VPNやクラウドサービスへの不正ログインに使われます。MFAを導入することで、パスワードが漏えいしても不正アクセスを防ぐことができます。

⑥ 定期的なセキュリティ教育を実施する

多くの感染は従業員の操作ミスから始まります。フィッシングメールの見分け方・不審サイトへのアクセス回避・外部ストレージの取り扱いルールなどを定期的に研修することで、人的リスクを大幅に低減できます。

マルウェア感染が起きた場合の対処法4ステップ

1感染の疑いがある端末のネットワークを即座に切断する

他の端末や社内ネットワーク全体への感染拡大を防ぐため、有線・無線ともに即座に切断します。電源は切らないでください。ログや感染痕跡が消え、原因調査が困難になります。

2感染原因や感染範囲を特定する

ログを分析し「いつ・どこから・どうやって」感染したかを特定します。感染範囲が広い場合は専門のセキュリティ業者への相談を検討してください。

3マルウェアを駆除しセキュリティソフトのスキャンを実施する

セキュリティ対策ソフトでスキャン・駆除を行います。完全な駆除が確認できたら、OSやソフトウェアを必要に応じて再インストールします。警察のサイバー犯罪相談窓口への通報も行ってください。

4バックアップから端末を復旧する

完全な駆除が難しい場合は端末の初期化を行い、バックアップから復旧します。日頃からクラウドバックアップを設定しておくことで、この段階で確実に業務を再開できます。

マルウェア対策の注意点

無料のセキュリティソフトやツールを過信しない

無料のセキュリティソフトは基本的なマルウェア対策機能を持ちますが、ランサムウェアや情報窃取型マルウェアへの対応が不十分なケースが多いです。有料・無料の使い分けではなく「必要な機能を持つサービスを選ぶ」という視点が重要です。

様々な立場・視点からサイバー攻撃全般の対策を行う

テレワーク環境・クラウドサービス・サプライチェーンなど、攻撃の対象は多様化しています。セキュリティが脆弱な「踏み台」を狙うサイバー攻撃が増加しているため、自社だけでなくサプライチェーン全体のセキュリティ水準を把握することが必要です。

「情報資産を守ること=企業存続の最優先事項」と考える

「中小企業には盗まれるような情報はない」という思い込みは危険です。セキュリティが脆弱な端末は取引先への攻撃の踏み台にされます。情報は現金や不動産と同じ企業資産です。物理的な警備と同様に、情報資産の保護を経営課題として位置づけてください。

参考:法人セキュリティ対策マガジン アセット「情報資産とは何か?」

マルウェアの感染事例

実際の感染事例から対策のポイントを確認しましょう。

公益社団法人緑の安全推進協会

2022年3月、Emotetに感染し端末内の35件のアドレスデータと3,265件のメール情報が流出しました。原因は関係先を装ったメールを職員が開いたためでした。感染当日に関係者へ注意喚起し、メールパスワードの定期変更などの対策を講じています。

参考:公益社団法人緑の安全推進協会「当協会PCのマルウェア"Emotet"感染について」

株式会社NTTデータ関西

2022年3月〜6月の間に2,312件のメール情報が流出した可能性があると公表しました。従業員がヘルプデスクへの問い合わせと誤認して添付ファイルを開き、EmotetがPC端末に感染したことが原因です。感染後はアンチウイルスソフトで無害化し、別途準備したネットワーク・端末で業務を継続しています。

参考:株式会社NTTデータ関西「不審メール(なりすましメール)に関するお詫びと注意喚起について」

マルウェア対策と共に行うべきセキュリティ対策

ログイン認証を強化する(MFA導入)

多要素認証(MFA)は「知識情報(パスワード)」「所持情報(スマートフォン)」「生体情報」を組み合わせた認証です。情報窃取型マルウェアにパスワードが盗まれても、MFAがあれば不正ログインを防げます。情報セキュリティ5か条の詳細はこちら>>

ログの取得や監視を行う

ログを取得・監視することで「いつ・誰が・何を」したかを把握できます。セキュリティインシデント発生時の原因分析・内部不正の抑止・異常検知に有効です。

データの送受信方法を見直す

機密データのメール添付は誤送信リスクがあります。クラウドストレージの共有リンク(パスワード・有効期限設定)への切り替えでセキュリティと利便性を両立できます。PPAP廃止と安全なファイル共有方法はこちら>>

情報セキュリティ担当部門を設ける

専任部門があれば、サイバー攻撃時に迅速に対応・原因究明できます。専任スタッフの人件費が課題の中小企業は、マネージドセキュリティサービス(MSS)の活用も選択肢です。

バックアップから復旧までのマニュアルを作成する

緊急時に「誰が何をするか」を事前に決めておくことで、混乱を防ぎ迅速に復旧できます。BCP(事業継続計画)の策定方法はこちら>>

セキュリティ対策ができるおすすめサービス

データを安全に保護する「使えるデータプロテクト」

使えるデータプロテクトはAIベースのテクノロジー「アクティブプロテクション」を搭載し、ファイル・バックアップデータ・バックアップソフトへの疑わしい改変をリアルタイムに検知・遮断します。ランサムウェア対策の有効性が実証済みです。

マルウェア対策にお悩みの方は、ぜひお問い合わせください。

FAQ

トロイの木馬の仕組みとは?

無害なソフトウェアを装って端末に侵入し、悪意あるプログラムのダウンロード・特定サイトへの不正アクセス・機密情報の窃取などを実行するマルウェアです。JPEG画像に偽装するタイプも存在します。

スケアウェアとは?

恐怖心を与えて金銭を支払わせるマルウェアの一種です。「あなたのPCはウイルスに感染しました」という偽の警告を表示し、偽のウイルス対策ソフトをダウンロードさせてクレジットカード情報などを盗み取る手口が典型例です。

マルウェアの潜伏期間はどのくらい?

種類によって大きく異なります。200日前後が多いといわれていますが、9年間潜伏したケースも存在します。ランサムウェアの平均潜伏期間は約24日です。情報窃取型(Infostealer)は潜伏期間が長く、気づかないうちに継続的に情報が盗まれ続けるため特に危険です。

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)